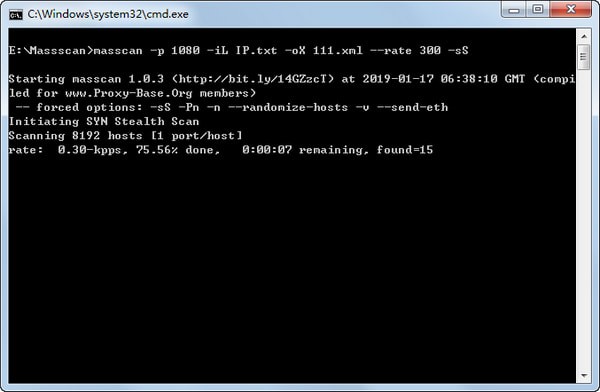

Massscan端口掃描工具的掃描結果類似于nmap,它采用了異步傳輸的方式,所以掃描速度是非常快的,綠色版,解壓后直接打開即可使用;而且MassCan更加靈活,它允許自定義任意的地址范和端口范圍,歡迎有需要的用戶前來獲取!

Massscan端口掃描工具功能

Masscan與Zmap類似,同樣采用了無狀態的掃描技術。

允許自定義任意的地址范圍和端口范圍;

設置黑白名單;

設置掃描速率;

指定發包的源IP地址、源端口和源MAC地址進行偽裝。

結果輸出支持xml、binary、JSON、list等多種格式。

為了配合用戶的各種掃描需求,Masscan提供了重試次數、UA字段值、發出數據包的TTL值、發包后的等待時間等掃描設置。

Banner獲取直接在掃描命令里使用—banners即可。

Massscan端口掃描工具參數說明

-p > 指定端口進行掃描

--banners 獲取banner信息,支持少量的協議

--rate 指定發包的速率

-c , --conf 讀取配置文件進行掃描

--echo 將當前的配置重定向到一個配置文件中

-e , --adapter 指定用來發包的網卡接口名稱

--adapter-ip 指定發包的IP地址

--adapter-port 指定發包的源端口

--adapter-mac 指定發包的源MAC地址

--router-mac 指定網關的MAC地址

--exclude IP地址范圍黑名單,防止masscan掃描

--excludefile 指定IP地址范圍黑名單文件

--includefile,-iL 讀取一個范圍列表進行掃描

--ping 掃描應該包含ICMP回應請求

--noshow [open,close] 禁用端口狀態顯示

--pcap 將接收到的數據包以libpcap格式存儲

--regress 運行回歸測試,測試掃描器是否正常運行

--ttl 指定傳出數據包的TTL值,默認為255

--wait 指定發送完包之后的等待時間,默認為10秒

--offline 沒有實際的發包,主要用來測試開銷

-sL 不執行掃描,主要是生成一個隨機地址列表

--readscan 讀取從-oB生成的二進制文件,可以轉化為XML或者JSON格式.

--connection-timeout 抓取banners時指定保持TCP連接的最大秒數,默認是30秒。

--append-output 以附加的形式輸出到文件

--iflist 列出可用的網絡接口,然后退出

--retries 發送重試的次數,以1秒為間隔

--nmap 打印與nmap兼容的相關信息

--http-user-agent 設置user-agent字段的值

--show [open,close] 告訴要顯示的端口狀態,默認是顯示開放端口

IP地址范圍,有三種有效格式,

1、單獨的IPv4地址

2、類似"10.0.0.1-10.0.0.233"的范圍地址

3、CIDR地址 類似于"0.0.0.0/0",多個目標可以用都好隔開

以上便是KKX小編給大家分享介紹的Massscan端口掃描工具。